威胁警报:Petya勒索病毒全球爆发

Petya 勒索病毒全球爆发

---谷兰应急联动控制系统有效识别和控制Petya勒索病毒

2017年6月28日,在“永恒之蓝”勒索病毒阴霾还未完全消散时,一个名为“Petya(中文音译:彼佳)”的最新勒索病毒再度肆虐全球。目前,包括乌克兰首都国际机场、乌克兰国家储蓄银行、船舶公司、俄罗斯石油公司和乌克兰一些商业银行以及部分私人公司、零售企业和政府系统都遭到了攻击。我国在北京、上海、甘肃、江苏等地已有部分电脑感染。

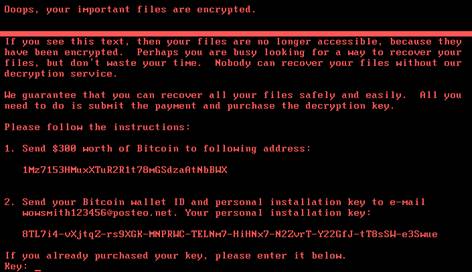

Petya勒索病毒釆用(CVE-2017-0199)RTF漏洞进行钓鱼攻击,通过EternalBlue(永恒之蓝)和EternalRomance(永恒浪漫)漏洞横向传播,用户一旦感染,病毒会修改系统的MBR引导扇区,当电脑重启时,病毒代码会在Windows操作系统之前接管电脑,执行加密等恶意操作。当加密完成后,病毒要求受害者支付价值300美元的比特币之后,才会回复解密密钥。

防护建议:

1、更新操作系统补丁(MS)

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

2、更新 MicrosoftOffice/WordPad 远程执行代码漏洞(CVE-2017-0199)补丁

https://technet.microsoft.com/zh-cn/office/mt465751.aspx

3、禁用 WMI 服务

https://zhidao.baidu.com/question/91063891.html

4、不要点击陌生邮件的附件。

5、部署谷兰应急联动控制系统,对威胁进行准确识别和有效控制。

图:谷兰TMC网络威胁监控系统准确识别“Petya”勒索病毒